什么是QKD?

量子密钥分发(QKD)是一种安全的通信方法,用于在共享方之间交换只有双方知晓的加密密钥。它利用量子物理学中的特性来交换加密密钥,这种方式具有可证明性且能保证安全性。QKD 使双方能够生成并共享用于加密和解密消息的密钥。具体而言,QKD 是在各方之间分发密钥的方法。

传统规模的密钥分发依赖于公钥密码,这些密码使用复杂的数学计算,破解它们需要巨大的处理能力。然而,公钥密码的可行性面临一些问题,比如不断出现用于攻击这些系统的新策略、弱随机数生成器以及计算能力的普遍提升。此外,量子计算将使当今大多数公钥加密策略变得不安全。

QKD 与传统密钥分发不同,因为它使用量子系统,依靠自然的基本定律来保护数据,而非依赖数学。

QKD 的工作原理是通过光纤在各方之间传输大量光粒子(即光子)。每个光子都有一个随机的量子态,这些发送的光子共同构成了一串由 1 和 0 组成的序列。这串 1 和 0 被称为量子比特(qubit),它们相当于二进制系统中的比特。当一个光子到达接收端时,它会穿过一个分束器,分束器迫使光子随机选择一条路径进入光子收集器。然后,接收方会向原始发送方回复有关所发送光子序列的数据,接着发送方会将这些数据与发射方进行比对,发射方负责发送每一个光子。

错误光束收集器中的光子会被丢弃;剩下的是特定的比特序列。这个比特序列随后可作为密钥来加密数据;在纠错和其他后处理步骤阶段,任何错误和数据泄露都会被消除。

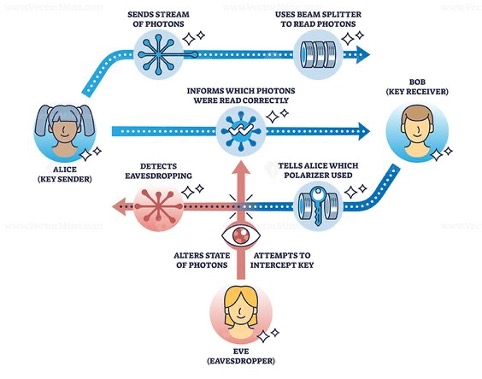

如上图中,Alice 将光子(光的最小组成部分)发送给Bob。由于光子不仅是粒子,也是波,它们会振荡。它们可以在不同方向上振荡;当它们只在一个方向上振荡时,就称为偏振。借助偏振滤光片,我们可以过滤光子,例如,只有上下振荡的光子可以通过;这些光子随后被称为垂直偏振光子。在量子力学的帮助下,有可能发送单个光子:Alice向Bob发送偏振光子,如果Bob将他的滤光片与Alice偏振的光子方向保持一致,光就会通过。另一方面,如果他将滤光片与偏振方向交叉放置,就没有光子能通过,而且每个光子只能被测量一次。

如果Bob将他的滤光片稍微转向Alice的偏振方向,即对角线方向,会发生什么情况呢? 有时光子可以通过滤光片,有时则不能;如果两者都沿相同方向对角偏振,光子又都能通过。另一方面,如果它们沿不同的对角线方向偏振,光子就不再能穿过Bob的滤光器。

量子密钥交换(QKD)

Alice记录下她发送光子时的偏振状态,Bob记录下他持滤光片的方式以及是否接收到光。

现在,两人可以公开讨论Alice如何偏振她的光子以及Bob如何持滤光片。每个人都能听到这些内容。

每当一个人对角使用滤光片,而另一个人垂直或横向使用滤光片时,这部分数据就会被删除;他们从剩余的数据中构建密钥。如果一个名为Eve的攻击者(中间人)试图用偏振滤光片读取光子,之后她必须向Bob发送一个新的光子。Eve不知道她是否正确放置了滤光片:如果她没有看到光,可能是她的滤光片与Alice的滤光片交叉放置,或者只是稍有不同,但光子没有通过。如果她看到了光,也可能是因为光子以稍微旋转的滤光片角度通过,所以她可能仍然没有正确放置滤光片。Eve不知道对角放置滤光片是否正确。光子不能被复制且只能被测量一次,所以Eve经常不得不猜测她发送给Bob的光子状态。

Alice和Bob之后才会讨论他们如何使用滤光片以及哪些部分可用于构建密钥。

然而,Eve必须事先决定她对角或非对角放置滤光片的方式是否正确,但在没有公开讨论的情况下,她必须猜测如何进行,因此经常出错。Bob和Eve犯的错误一样多,但在Alilce和Bob构建密钥之前,Bob的错误会被删除。他们在构建密钥之前会比较各个数字。这些数字之后不会用于构建密钥,但如果数字不匹配,他们就知道有人在监听,所以量子加密用于商定密钥。

由于该方法基于量子力学的随机性,即光子能否通过稍微扭曲的滤光片,因此它被认为是无法破解的。

QKD 的类型

QKD 有多种不同类型,但主要分为两类:制备 – 测量协议和基于纠缠的协议。

制备 – 测量协议侧重于测量未知量子态。它们可用于检测窃听行为,以及潜在被拦截的数据量。基于纠缠的协议侧重于两个物体相互关联形成组合量子态的量子态。纠缠的概念意味着对一个物体的测量会影响另一个物体。如果窃听者访问先前受信任的节点并进行更改,其他相关方会知晓。通过实现量子纠缠或量子叠加,仅仅尝试观察光子的过程就会改变系统,从而使入侵可被检测到。

实现理想的 QKD 基础设施很困难。它在理论上是完全安全的,但在实践中,单光子探测器等工具的缺陷会造成安全漏洞。牢记安全分析很重要。

现代光纤电缆在传输光子的距离上通常有限制。传输距离通常超过 100 千米。一些团体和组织设法增加了 QKD 实现中的传输距离。例如,日内瓦大学和康宁公司合作构建了一个系统,在理想条件下能够传输光子达 307 千米。QKD 的另一个挑战是它依赖于建立经典认证的通信通道。这意味着参与的用户之一首先要交换一个对称密钥,以创建足够的安全级别。通过使用其他先进的加密标准,一个系统在没有 QKD 的情况下也能实现足够的安全性。然而,随着量子计算机的使用越来越频繁,攻击者利用量子计算破解当前加密方法的可能性增加,这使得 QKD 变得更加重要。

QKD 攻击方法

尽管 QKD 在理论上是安全的,但不完善的 QKD 实现可能会危及安全性。在实际应用中已经发现了突破 QKD 系统的技术。例如,尽管 BB84 协议应该是安全的,但目前没有办法完美实现它。相位重映射攻击旨在为窃听者创建一个后门。这种攻击利用了一方成员必须允许信号进出其设备这一事实。该过程利用了许多商业 QKD 系统中广泛使用的方法。

另一种攻击方法是光子数分割攻击。在理想情况下,一个用户应该能够一次向另一个用户发送一个光子。然而,大多数时候,会发送额外的相似光子。这些光子可能在双方都不知情的情况下被拦截。

为了应对这种类型的攻击,对 BB84 协议进行了改进,称为诱骗态 QKD,它在 BB84 信号中混入一组诱骗信号,同时使双方能够检测是否有窃听者在监听。

QKD 实现方法

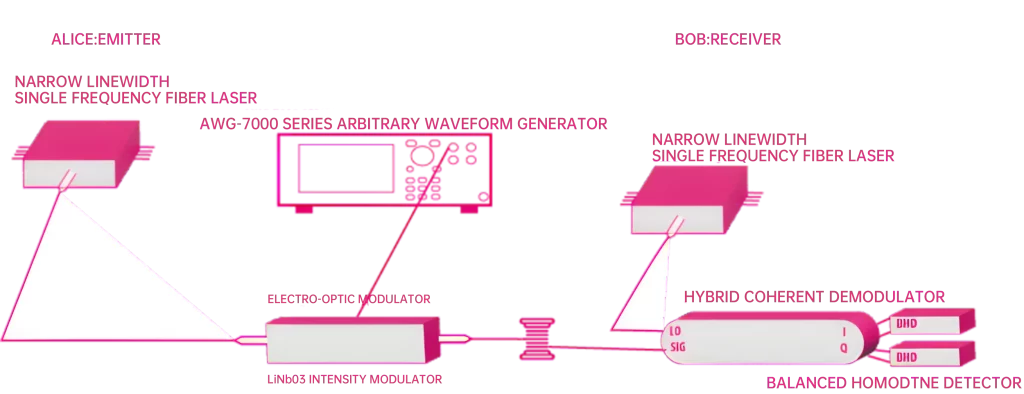

实现 QKD 有两种不同的方法:一种侧重于离散变量(DV – QKD),依赖于编码随机数据的单光子;另一种利用光的波动特性,将信息编码在其电磁场的正交分量中,即连续变量(CV – QKD)。使用相干零差或外差检测来连续获取信号的正交值,以便读取密钥。

在市场上,通信发射端(Alice)和接收端(Bob)有不同的调制解决方案,光混合解调器可被使用。

Exail NIR – MX800 是技术最先进的强度调制器之一:铌酸锂(LiNbO3)调制固有的、无与伦比的优势在于提供高带宽、高对比度和易用性。

TS-AWG7000 和 TS-AWG5000 系列任意波形发生器可直接控制这类电光调制器,并生成极短的光脉冲。

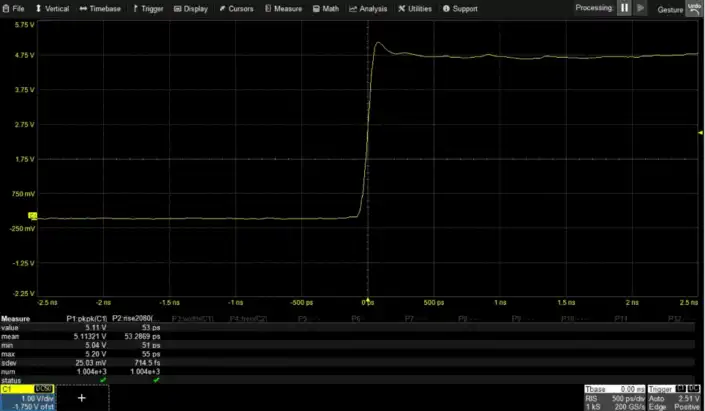

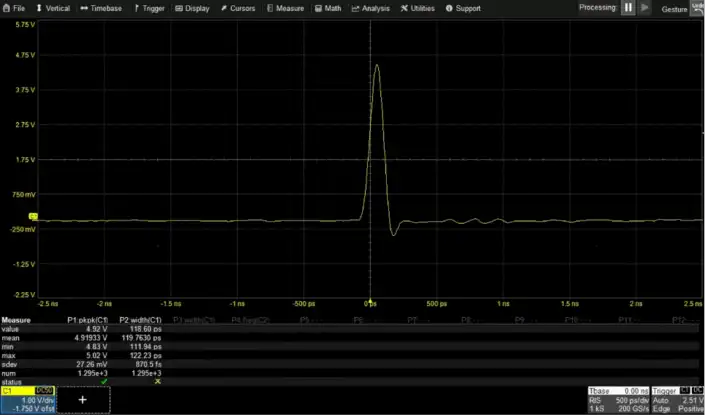

其独特的功能,如能产生上升 / 下降时间为 50 ps、脉冲宽度为 100 ps、幅度为 5Vpp 的脉冲,提供了无需使用外部放大器即可驱动电光调制器(EOM)的解决方案。

上图展示了任意波形发生器 AWG – 7000 与用于生成短光脉冲的第一个调制模块的典型连接。

例如,使用 Exail 的 NIR – MX800 和 德思特TS- AWG7000,分别在 850 ns、1310 ns和 1550ns的波长处可实现宽度从 100 ps的极短光脉冲。

需要注意的是,在 AWG7000 与强度调制器的连接图中,没有使用外部放大器,因为 AWG – 7000 能够像下面图片所示,以 5Vpp 的全幅度生成宽度为 100 ps的极窄脉冲。

- 相关产品

• 高达17GS/s的任意波形发生器

德思特任意波形发生器(AWG)是可以提供各种模拟数字信号生成的设备,包括台式仪器和基于PCIe/PXIe总线板卡。德思特AWG台式仪器,运行模式包括任意波发生器 (AWG)、任意函数发生器 (AFG)、数字码型发生器 (DPG)、串行模式发生器 (SPG)。它支持多样的复杂调制信号,包括模拟调制AM、FM、PM和数字调制QPSK、QAM、FSK等等。除了提供强大的信号生成功能之外,可触屏的UI界面使得用户可以快速上手使用,编辑输出用户想要的各种波形。